Muchos líderes creen que la ciberseguridad es un muro que TI construye alrededor de la oficina. Pero en la realidad de 2026, los muros no sirven si las llaves de la casa están tiradas en la calle.

La mayoría de las brechas no ocurren porque un hacker «rompa» un código complejo, sino porque aprovecha riesgos invisibles de identidad que se gestan en departamentos que, en teoría, no tienen nada que ver con la tecnología: Recursos Humanos y Marketing.

1. RRHH y el «Empleado Zombi»: Una bomba de tiempo

El dato real: Según un estudio de BeyondTrust, el 20% de las organizaciones ha sufrido brechas de seguridad provocadas por ex-empleados que aún conservaban acceso a sistemas críticos.

Estos riesgos invisibles de identidad permiten que una cuenta «huérfana» se convierta en la puerta de entrada perfecta para un Ransomware, sin que nadie note que alguien «entró», porque legalmente, la cuenta seguía existiendo.

2. Marketing y el «Suicidio de Marca»

Para el equipo de Marketing, la identidad es el logo y los colores. Para un ciberdelincuente, la identidad de tu marca es el vehículo perfecto para estafar a tus clientes. Si no monitoreas cómo se usa el nombre de tu empresa fuera de tus redes oficiales, estás ignorando los riesgos invisibles de identidad.

- El impacto real: Cuando un cliente es estafado por un sitio web que se ve exactamente como el tuyo (Phishing 2.0), no culpan al hacker; culpan a tu marca.

- Dato Clave: La gran mayoría de los consumidores afirma que dejaría de interactuar permanentemente con una marca en línea si sus datos personales se ven comprometidos en una filtración.

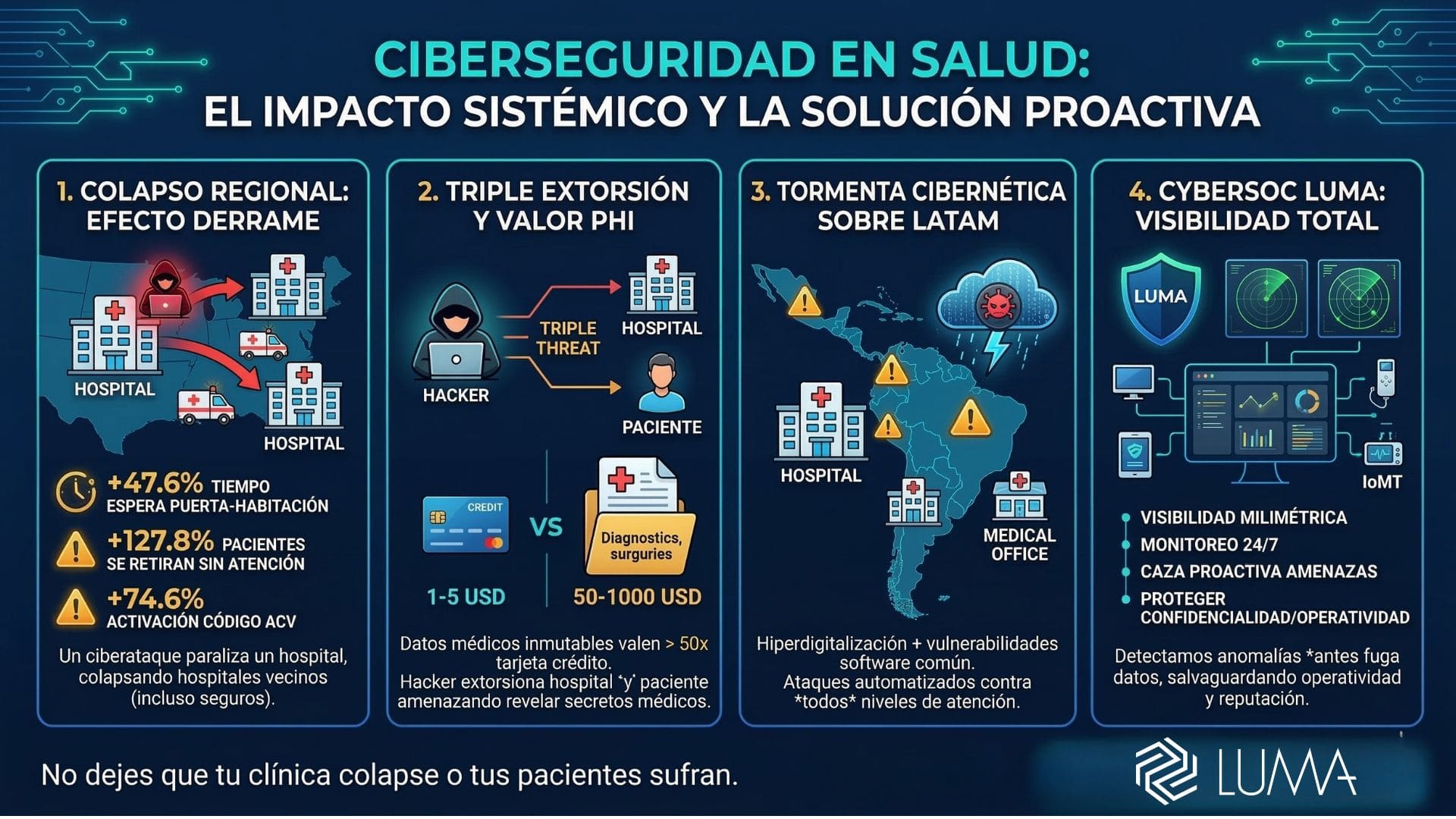

3. La solución de LUMA: Visibilidad donde otros no ven

En LUMA, junto con la tecnología de Google SecOps, eliminamos estos riesgos invisibles de identidad mediante:

- Auditoría de Cuentas Huérfanas: Identificamos accesos que ya no deberían existir antes de que un atacante los encuentre.

- Protección de Reputación Digital: Escaneamos la Deep Web y la red global para detectar suplantaciones de tu marca en tiempo real.

¿Tu empresa es realmente segura o solo tienes suerte?

¿Tu empresa es realmente segura o solo tienes suerte?

La ciberseguridad es una responsabilidad compartida. Si quieres saber cómo estamos ayudando a las empresas a cerrar estas brechas invisibles entre departamentos:

Fuentes y Referencias:

- BeyondTrust: Privileged Access Management Benchmark Report. Datos sobre el riesgo de cuentas no gestionadas y amenazas internas.

- Ping Identity: Consumer Survey on Brand Trust and Cybersecurity. Estadísticas sobre el comportamiento del consumidor y la lealtad tras una filtración de datos.

- IBM Security: Cost of a Data Breach Report 2025/2026. Análisis sobre el costo de adquisición de clientes tras incidentes de seguridad.