¿Qué harías si recibes un correo urgente notificando que tus credenciales corporativas acaban de ser filtradas en la Dark Web? La mayoría de los empleados, impulsados por el pánico y el sentido de responsabilidad, harían clic de inmediato en el botón de «Verificar cuenta» o «Cambiar contraseña». Es una reacción humana natural. Sin embargo, en 2026, esa misma reacción es el objetivo de una de las tácticas más sofisticadas de la ingeniería social: la ingeniería social inversa.

Tabla de contenidos

ToggleLa trampa: El miedo como vector de entrada

Tradicionalmente, el phishing intentaba engañar al usuario para que ganara un premio o viera una factura. Hoy, los atacantes se disfrazan de «salvadores». Utilizan el nombre de servicios legítimos de monitoreo de brechas de datos (como Have I Been Pwned o alertas de seguridad de Microsoft y Google) para crear una falsa sensación de urgencia.

El mecanismo es simple pero letal:

- La Notificación: El usuario recibe un aviso (falso) de que sus datos están expuestos.

- El Pánico: Se desactiva el pensamiento crítico debido a la urgencia.

- La Acción: El usuario hace clic en un enlace de «remediación» que lo lleva a un sitio espejo diseñado para capturar sus credenciales reales o descargar un infostealer.

Más allá del Phishing: La Ingeniería Social Inversa

Según reportes de ESET y el SANS Institute, esta técnica es especialmente efectiva porque el usuario siente que está tomando una medida de seguridad. No es un ataque pasivo; es el usuario quien «invita» al atacante al sistema al intentar «asegurarlo».

Una vez que el empleado ingresa sus datos en la plataforma falsa, los atacantes obtienen acceso a la infraestructura corporativa. Si la empresa depende únicamente de la detección manual o de herramientas aisladas, el atacante puede permanecer oculto durante meses (lo que se conoce como dwell time).

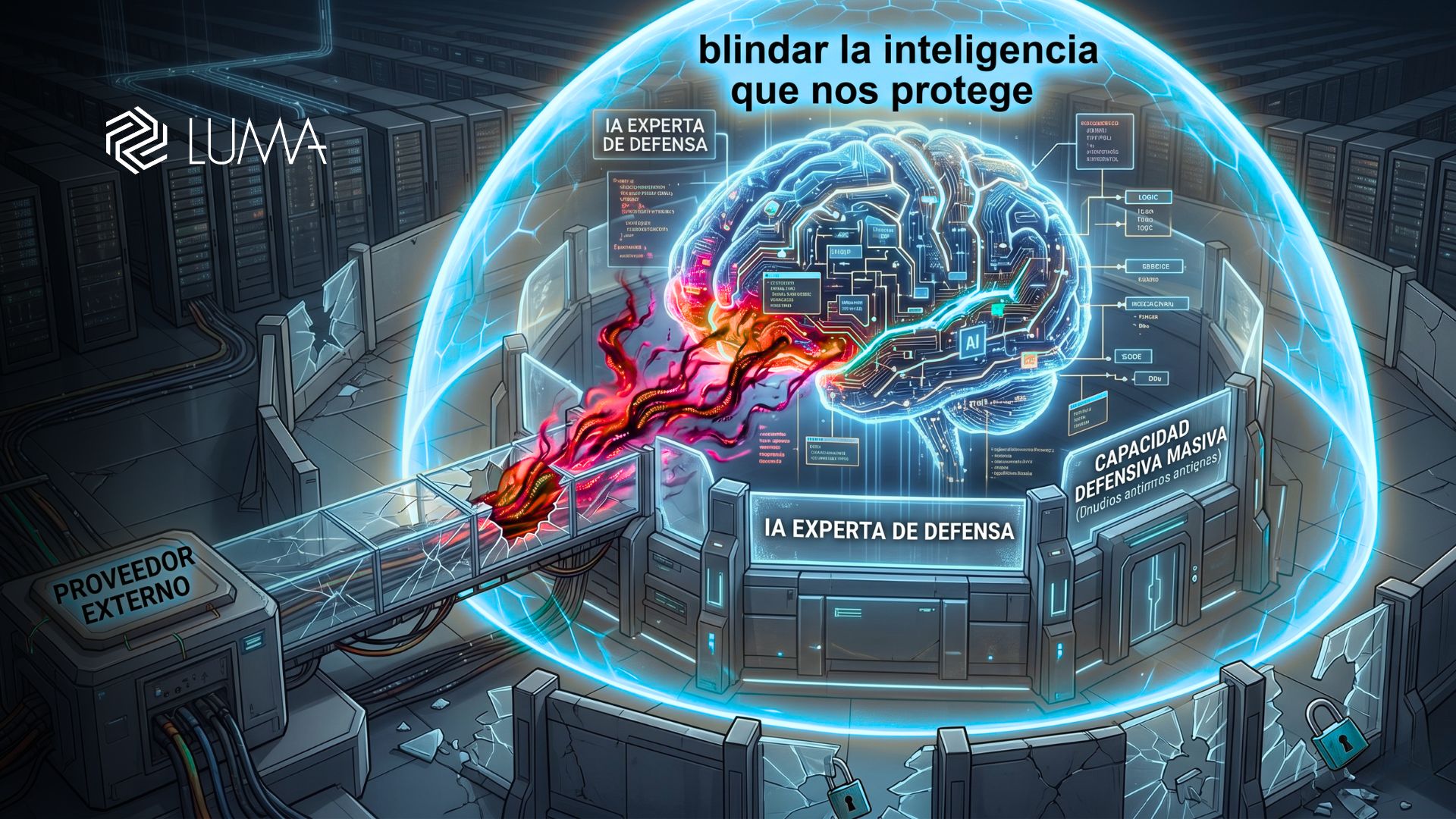

La Respuesta de LUMA 360: De la duda a la autonomía

En LUMA, sabemos que no puedes dejar la seguridad de toda tu empresa en manos de un clic accidental de un empleado. El modelo LUMA 360 redefine la defensa:

- CyberSOC de Nueva Generación: En lugar de esperar a que el usuario reporte un correo, nuestro SOC detecta y neutraliza estos dominios maliciosos antes de que lleguen a la bandeja de entrada.

- Remediación Automática: Si un usuario llega a caer en la trampa, nuestra IA detecta el comportamiento anómalo (como un inicio de sesión desde una ubicación inusual o exfiltración de datos) y bloquea el acceso en segundos, no en horas.

- Infraestructura Blindada: Al tener tus datos alojados en nuestra infraestructura, reducimos los puntos de entrada y garantizamos unas latencias mínimas.

La ciberseguridad no debe ser una carga para tu equipo; debe ser un ecosistema que los proteja incluso de sus propios errores.

¿Tu equipo de TI está dedicando horas a validar alertas que podrían ser una trampa? En LUMA eliminamos el ruido y garantizamos la continuidad de tu negocio con nuestro CyberSOC de nueva generación.

¿Te interesa conocer cómo nuestra tecnología de remediación automática puede blindar tu empresa? Comenta «CYBERSOC» o escríbenos y nos pondremos en contacto para un diagnóstico gratuito.

Fuentes:

- WeLiveSecurity (ESET): «Esa alerta de filtración de datos podría ser una trampa» (2024).

- SANS Institute: «Social Engineering Resources and Tactics».

- CISA (Cybersecurity & Infrastructure Security Agency): «Phishing Infographic and Social Engineering Defense».